2013年3月19日

株式会社Doctor Web Pacific

Doctor Webウイルスラボでは、Dr.Web for Android によってGooglePlay_install.apk アプリケーション内でAndroid.SmsSend.315.origin トロイの木馬が検出されるという誤検知に関するユーザーからの報告がしばしば記録されていました。この問題について検証した結果、ウイルスアナリストによって、検出結果の正当性が確認されました。このプログラムは、ショートナンバーへ有料SMSを送信することで無料アプリケーションの入手に対して課金する、偽のインストーラーでした。しかし、その後も同様の報告は後を絶たず、調査の結果、このトロイの木馬を拡散させているソースの1つが明らかになりました。それが、広告システムAirPushです。

Android向けゲームやアプリケーションの多くは無料であることは、よく知られています。しかし、開発にかかった費用と時間に見合った収益を得るために、それらプログラム内にネットワークコードを埋め込み、ユーザーに対して広告を表示する特別なシステムを利用するデベロッパーも少なくありません。広告プラットフォームAirPushは、そのようなシステムの1つです。このシステムの典型的な動作アルゴリズムは、アプリケーション内に広告を表示させるというものですが、このモジュールの中には、その起動前にプログラム内で別のダイアログウィンドウを開くことの出来るバージョンが存在します。この場合、ダイアログ内には任意のコンテンツを含むことが出来、この拡散方法を選択した犯罪者にとって有利なものとなります。

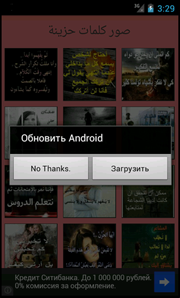

こうして開かれたAirPushモジュールのダイアログウィンドウには、ユーザーに対してAndroid OSのアップデートをダウンロードするよう促す内容が表示されることがあります。モバイルデバイスの動作や機能に慣れていないユーザーは、このメッセージをOSからの「公式」メッセージであると簡単に信じてしまう可能性があります。

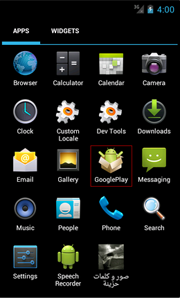

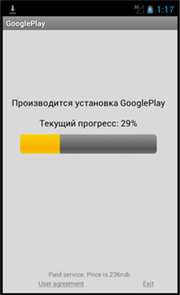

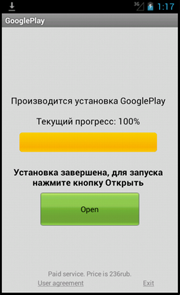

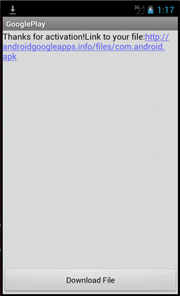

ユーザーが同意してしまうと、デバイス上にマルウェアパッケージがダウンロードされた後、インストール・起動されます。次に、マルウェアはGooglePlayアプリケーションのインストール中を装ったプログレスバーを表示させます。

|  |

|  |

その後、本物のGooglePlayリンクが表示され、それと同時にユーザーのモバイルアカウントからは適度な額の金銭が引き落とされます。

Androidデバイスのユーザーに対しては、画面に表示されるメッセージ、特にアプリケーションやOSのアップデートインストールを促すメッセージには十分に注意することを推奨します。インストールに同意する前には必ず、ダウンロードファイルの正当性およびインストールの必要性を確認(該当するアプリケーションの公式サイトにて確認することが出来ます)するようにしてください。さらにDr.Web for Androidを使用することでモバイルデバイスのセキュリティを確かなものにすることが出来ます。