2013年12月20日

株式会社Doctor Web Pacific

ウイルス

Dr.WebCureIt!によって収集された統計によると、2013年11月に最も多く検出された脅威はTrojan.Packed.24524でした。このアプリケーションがコンピューター上で検出された回数は1万2450件で、検出された全脅威のうち2.88%を占めていました。この脅威は正規のソフトウェアを装って拡散されているアドウェアインストーラーで、コンピューター上で実行されると、スクリーン上に迷惑な広告を表示させるツールバーやアプリケーションをインストールします。

続けて多く検出された脅威はTrojan.LoadMoney.1、Trojan.InstallMonster.38、Trojan.LoadMoney.225、Trojan.InstallMonster.28となっています。以下の表は、11月にDr.WebCureIt!によって最も多く検出された脅威です。

| Name | Quantity | % |

|---|---|---|

| Trojan.Packed.24524 | 12450 | 2.88 |

| Trojan.LoadMoney.1 | 8281 | 1.91 |

| Trojan.InstallMonster.38 | 7719 | 1.78 |

| Trojan.LoadMoney.225 | 7712 | 1.78 |

| Trojan.InstallMonster.28 | 7069 | 1.63 |

| BackDoor.IRC.NgrBot.42 | 5990 | 1.38 |

| Trojan.LoadMoney.76 | 5819 | 1.35 |

| Trojan.Hosts.6815 | 5580 | 1.29 |

| Trojan.StartPage.56734 | 4840 | 1.12 |

| Trojan.Fraudster.502 | 4159 | 0.96 |

| Trojan.Siggen5.63980 | 3837 | 0.89 |

| Trojan.Fraudster.524 | 3835 | 0.89 |

| Trojan.Lyrics.11 | 3511 | 0.81 |

| BackDoor.Maxplus.24 | 3461 | 0.80 |

| Trojan.Hosts.6838 | 3074 | 0.71 |

| Win32.HLLP.Neshta | 2831 | 0.65 |

| Trojan.StartPage.52545 | 2743 | 0.63 |

| BackDoor.Andromeda.178 | 2351 | 0.54 |

| Trojan.Zekos | 2080 | 0.48 |

| Win32.HLLW.Gavir.ini | 2042 | 0.47 |

ボットネット

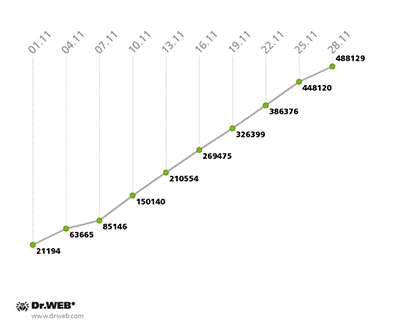

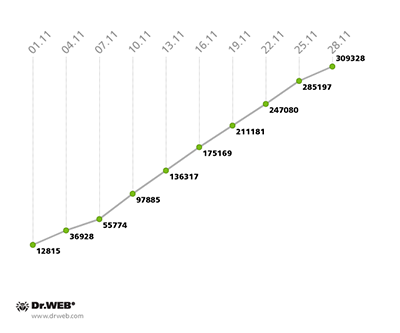

ファイルインフェクターWin32.Rmnet.12に感染したコンピューターから成るボットネットの拡大速度は僅かに増加し、1つ目のサブネットに追加される新たなボットの数は、10月の1万5000台/日に対し、11月には2万台/日となっています。2つ目のサブネットに追加されるボット数もまた、平均1万1000台から1万2500台へと増加しています。

以下のグラフは、2013年11月におけるWin32.Rmnet.12ボットネットの拡大推移を表しています。

2013年11月のWin32.Rmnet.12ボットネット拡大推移(1つ目のサブネット)

2013年11月のWin32.Rmnet.12ボットネット拡大推移(2つ目のサブネット)

Trojan.Rmnet.19に感染したコンピューターの数は10月末の3,851台から11月の3,345台へと僅かに減少しています。BackDoor.Bulknet.739ボットネットの規模は先月とほとんど変わらず、感染したコンピューター数は10月末には1,539台、11月末には1,270台となっています。一方、BackDoor.Flashback.39に感染したMacの台数は、先月の3万1553台から3万2939台へと僅かに増加しています。感染が多かった国はアメリカ(1万6928台)、カナダ(6,469台)、イギリス(4,791台)、オーストラリア(2,217台)の順になっています。

今月の脅威

11月の初め、Doctor WebはTrojan.PWS.Ibankファミリーに属するバンキングトロイの木馬の新たな亜種が拡散されていることについて報告しました。このマルウェアは実行中のアプリケーションの名前を判別し、それらのプロセスに自身のコードを挿入する機能を備えています。そのようなアプリケーションの1つにSAPエンタープライズソフトウェアがあります。売上や税金などを管理するための多くのコンポーネントが組み込まれたこのソフトウェアは、結果として大量の機密情報を扱います。感染したシステム内でSAPソフトウェアを検出するこのトロイの木馬の最初のバージョンは、6月には既にインターネット経由で拡散されており、Trojan.PWS.Ibank.690としてDr.Webウイルスデータベースに追加されています。また、最新の亜種はTrojan.PWS.Ibank.752として追加されました。Trojan.PWS.Ibankプログラムは、次の悪意のある動作を実行します。

- ユーザーの入力したパスワードを盗み、データを犯罪者に送信する

- アンチウイルス会社のwebサイトへのアクセスをブロックする

- C&Cサーバーから受け取ったコマンドを実行する

- 感染したコンピューター上でプロキシサーバーやVNCサーバーを起動させる

- OSやブートセクターに対し、修復不可能なダメージを与える

現在までのところ、SAPソフトウェアに対するTrojan.PWS.Ibankプログラムの動作は、感染したシステム内にSAPが存在するかどうかを確認する、動作中のプロセスに自身のコードを挿入する、の2つに限られ、大きな損害は発生していません。しかし、ウイルス開発者は来たるべき攻撃の実行に備えて下準備を進めている段階であるという可能性も否定できません。この脅威に関する詳細はこちらの記事をご覧ください。

Androidに対する脅威

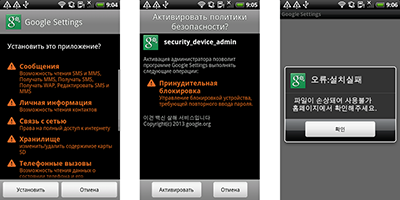

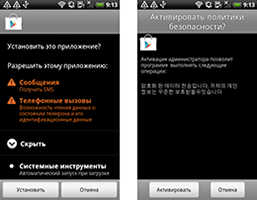

11月、モバイルデバイスユーザーから機密情報を盗むトロイの木馬スパイウェアの増加がDoctor Webのウイルスアナリストによって確認され、SMSや個人情報を傍受するAndroid.Spy、Android.SmsSpy、Android.Tempurファミリーの新たな亜種が複数Dr.Webウイルスデータベースに追加されました。これらのトロイの木馬は、個人情報、個人的なやり取りやビジネスでのやり取り、銀行アカウント情報、オンラインバンキングの取引認証に使用されるmTANコード、を含んだメッセージを傍受することが可能であるため、非常に危険なプログラムであると言えます。

これらのマルウェアは多くの国で拡散されていますが、中でも韓国での拡散が大半を占めています。この地域では、モバイルデバイスを狙ったトロイの木馬の拡散方法として、望まないSMSを送信する手法が多く利用されています。このようなSMSにマルウェアのダウンロード先リンクが含まれています。Doctor Webでは先月1ヵ月の間に、このような手法を利用した100件を超える拡散が確認されています。以下の円グラフは、11月に韓国で拡散されたAndroidに対する脅威の種類別割合です。

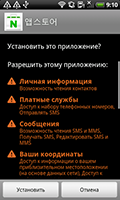

11月には、Android.SmsSendファミリーの新たな亜種も発見され、Android.SmsSend.946.originとしてDr.Webウイルスデータベーに追加されました。このトロイの木馬はAndroid向けのアプリケーションを配信する様々な中国のサイトから拡散されていました。感染数を増やすため、犯罪者は、ユーザー間で人気のあるゲーム内にトロイの木馬を埋め込むという、現在中国で広く使用されている手法を用いています。Android.SmsSend.946.originは高額な番号に課金SMSを送信し、ユーザーを各種有料サービスに登録して料金を引き落とします。

11月のその他の脅威

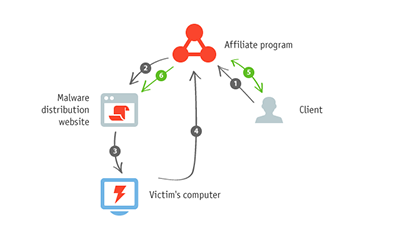

11月中旬、感染したサイトから拡散されるTrojan.HilotiがDoctor Webのウイルスアナリストによって発見されました。この脅威は感染したコンピューター上に偽の検索結果を表示させます。このマルウェアを配信させるために、犯罪者はアフィリエイトプログラムを導入しています。

1―特定のURLを広めるためにカスタマーがアフィリエイトプログラムに参加する。 2―アフィリエイトプログラムからマルウェアを受け取った配信者(webサイトオーナー)が、それらを様々なサイトからダウンロードさせる。 3―そのようなサイトを訪問したユーザーのコンピューターがマルウェアに感染する。 4―ユーザーが検索エンジンを使用すると、マルウェアがブラウザウィンドウ内に偽のサイトへのリンクを表示させ、ユーザーにクリックさせる。情報がアフィリエイトプログラムへ送信される。 5―カスタマーはクリックごとにアフィリエイトプログラムの運営者に対して報酬を支払う。 6―マルウェア配信者に対して分け前が支払われる。

さらに、コンピューター上にトロイの木馬をダウンロードさせるためにCVE-2012-4969、CVE-2013-2472、CVE-2013-2465、CVE-2013-2551の脆弱性が悪用され、ソーシャルエンジニアリングの手法が利用されています。この脅威に関する詳細はこちらの記事をご覧ください。

また11月には、BackDoor.Caphawファミリーに属するバンキングトロイの木馬の、Skypeを利用した大拡散が確認されました。ユーザーに送信されるメッセージにはinvoice_XXXXX.pdf.exe.zip(XXXXXは任意の数字です)という名前のついたアーカイブへのリンクが含まれ、このアーカイブに含まれている実行ファイルがBackDoor.Caphawトロイの木馬です。

BackDoor.Caphawファミリートロイの木馬は、悪意のある機能を数多く備えていることから、非常に危険な脅威であると言えます。この脅威に関する詳細はこちらの記事をご覧ください。

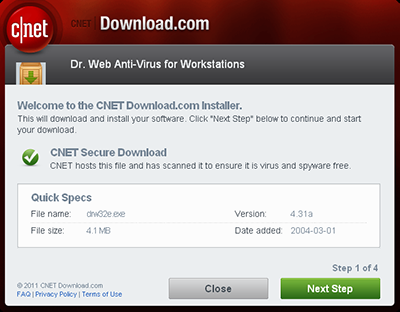

犯罪者は、あらゆる手法を用いて被害者のコンピューター上にマルウェアをインストールさせようとします。ブラウザウィンドウ内に迷惑な広告を表示させるTrojan.Lyricsの拡散者もまた同様です。

このソフトウェアを使用することで、音楽好きなユーザーはYouTube上で歌詞を表示させながら音楽を聴くことができ、一種のカラオケとして楽しむことが可能になります。このプログラムをダウンロードするためのリンクは様々なtorrentや、ミュージックサイト、ソーシャルネットワーキングサイト上で紹介されています。Trojan.Lyricsはマルウェア開発者のサイトから入手することが可能ですが、多くの場合、インターネットからダウンロードされる他の無料ソフトウェアに潜んで密かにコンピューター上へとインストールされています。このマルウェアによる感染数は、ここ最近で著しい増加を見せています。

11月にメールトラフィック内で検出されたマルウェアTop20

| 01.11.2013 00:00 - 30.11.2013 23:00 | ||

| 1 | Trojan.DownLoad3.28161 | 1.59% |

| 2 | Trojan.DownLoad3.30075 | 0.92% |

| 3 | Trojan.DownLoader9.22851 | 0.84% |

| 4 | Trojan.DownLoader10.50838 | 0.63% |

| 5 | Trojan.PWS.Panda.4795 | 0.57% |

| 6 | BackDoor.Maxplus.13093 | 0.54% |

| 7 | BackDoor.Maxplus.13104 | 0.52% |

| 8 | BackDoor.Maxplus.13201 | 0.50% |

| 9 | Trojan.Packed.25001 | 0.49% |

| 10 | Trojan.PWS.Panda.547 | 0.47% |

| 11 | Trojan.PWS.Panda.2401 | 0.47% |

| 12 | BackDoor.Maxplus.13177 | 0.45% |

| 13 | Trojan.Oficla.zip | 0.42% |

| 14 | Win32.HLLM.MyDoom.33808 | 0.42% |

| 15 | Trojan.DownLoad.64687 | 0.39% |

| 16 | Trojan.DownLoad.64697 | 0.39% |

| 17 | Trojan.Winlock.8811 | 0.37% |

| 18 | Trojan.PWS.Multi.911 | 0.37% |

| 19 | Trojan.Inject.64578 | 0.36% |

| 20 | Trojan.Fraudster.517 | 0.36% |